BLACKPANDA ― かわいい名前のサイバー消防隊。セキュリティの構造ごと解説するで

INDEX

まいど!学長トミオや。

今日はちょっと趣向を変えて、お勉強会をやろうと思う。

テーマはサイバーセキュリティ。

きっかけは、BLACKPANDA JAPAN(ブラックパンダ ジャパン)っていう会社のカントリーマネージャー・平岡正樹さんから相談をもらったこと。かわいい名前やろ?でも中身はゴリゴリのサイバーセキュリティ企業や。それは追々わかる。

で、平岡さんと話してて思ったんよ。ワイ、ビジネスアプリ系のベンダー出身やから、セキュリティのことちゃんとわかってないなと。せっかくの機会やし、Blackpandaを題材にセキュリティの全体像を一緒に勉強してく回にしようと思うんや。肩の力抜いてついてきてな。

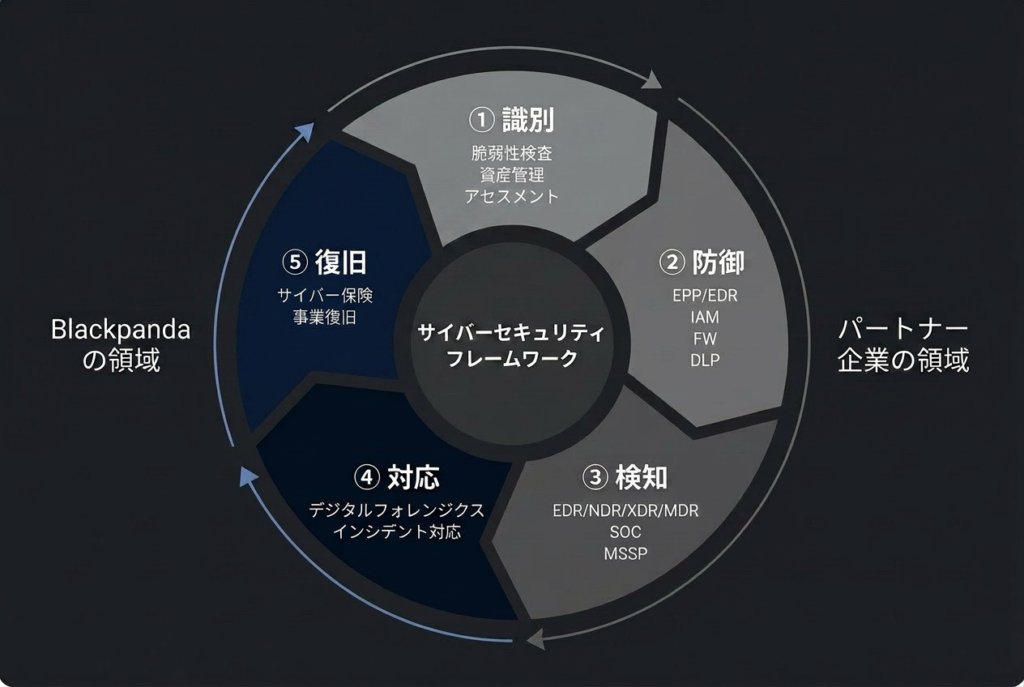

セキュリティ製品の「全体地図」を持とう

まず最初にやりたいのが、セキュリティ業界の全体像をざっくり掴むこと。

セキュリティって聞くと、ウイルス対策ソフトとかファイアウォールを思い浮かべる人が多いと思う。間違ってはないんやけど、それはセキュリティのごく一部でしかない。

サイバーセキュリティの世界には、NISTサイバーセキュリティフレームワークっていう有名な整理の仕方がある。アメリカの国立標準技術研究所(NIST)が作ったもので、企業のセキュリティ対策を5つのフェーズに分けて考えるフレームワークや。

この5つをまず頭に入れてほしい。

① 識別(Identify)

「自分たちが何を守るべきかを知る」フェーズ。

自社にどんなIT資産があるか。どこにリスクがあるか。まず現状を把握するところから始まる。脆弱性の検査、資産の棚卸し、リスクアセスメントなんかがここに入る。

わかりやすく言うと、「うちの家にはどの窓があって、どの鍵が古いか把握しましょう」という話や。

② 防御(Protect)

「攻撃を入れさせない」フェーズ。

ファイアウォール(FW)、アンチウイルス(EPP)、アクセス管理(IAM)、データ暗号化(DLP)なんかがここ。みんなが「セキュリティ」と聞いてイメージするのは、大体このフェーズの製品や。

家で言えば、「頑丈な鍵をつけて、防犯カメラを設置して、塀を高くする」。

③ 検知(Detect)

「防御をすり抜けた脅威を見つける」フェーズ。

EDR(端末の挙動監視)、NDR(ネットワーク監視)、XDR(統合監視)、SOC(セキュリティ監視センター)、MSSP(監視のアウトソーシング)がここに入る。CrowdStrikeやSentinelOneみたいな最近よく聞くセキュリティ企業は、この領域が主戦場。

家で言えば、「泥棒が塀を乗り越えて庭に入ったのをセンサーで検知する」。

④ 対応(Respond)

「実際にやられた時にどうするか」フェーズ。

侵害の封じ込め、原因の調査、被害範囲の特定。これを**インシデントレスポンス(IR)**と呼ぶ。デジタルフォレンジクス(DFIR)っていう、デジタルの証拠を集めて何が起きたかを解明する専門技術もここや。

家で言えば、「泥棒に入られてしまった後に、警察を呼んで、何が盗まれたか調べて、侵入経路を特定して、これ以上被害が広がらないようにする」。

⑤ 復旧(Recover)

「元に戻す」フェーズ。

システムの復元、事業の再開、経済的損失の補填。サイバー保険もここに関わってくる。

家で言えば、「壊された窓を直して、盗まれたものの損害を保険で補填して、日常生活に戻る」。

ほとんどの人が知らない「④と⑤」の世界

さて、ここが今日のお勉強会で一番大事なポイントや。

上の5つのフェーズを見て気づいたと思うけど、日本のIT業界で「セキュリティ」と聞いて多くの人が思い浮かべるのは、②の防御と③の検知の話なんよ。CrowdStrike、SentinelOne、Palo Alto Networks、Okta、Zscaler…外資ITで有名なセキュリティ企業を並べてみても、ほぼ全部がこの2つのフェーズの製品を提供してる。

でもな、④の対応と⑤の復旧――つまり「やられた後にどうするか」を専門にしてる会社って、実はめちゃくちゃ少ない。

なぜかというと、理由はシンプル。防御や検知の製品は「ソフトウェアを売る」ビジネスや。ライセンスを販売して、毎年更新してもらう。SaaSモデルと相性がいい。

一方で、④の対応は「人が出動する」ビジネス。サイバー攻撃が起きたら専門家チームが駆けつけて、現場で調査して、封じ込めて、レポートを書く。ソフトウェアを売るのとはまったく違うビジネスモデルが必要になる。

ここにBlackpandaがおる。

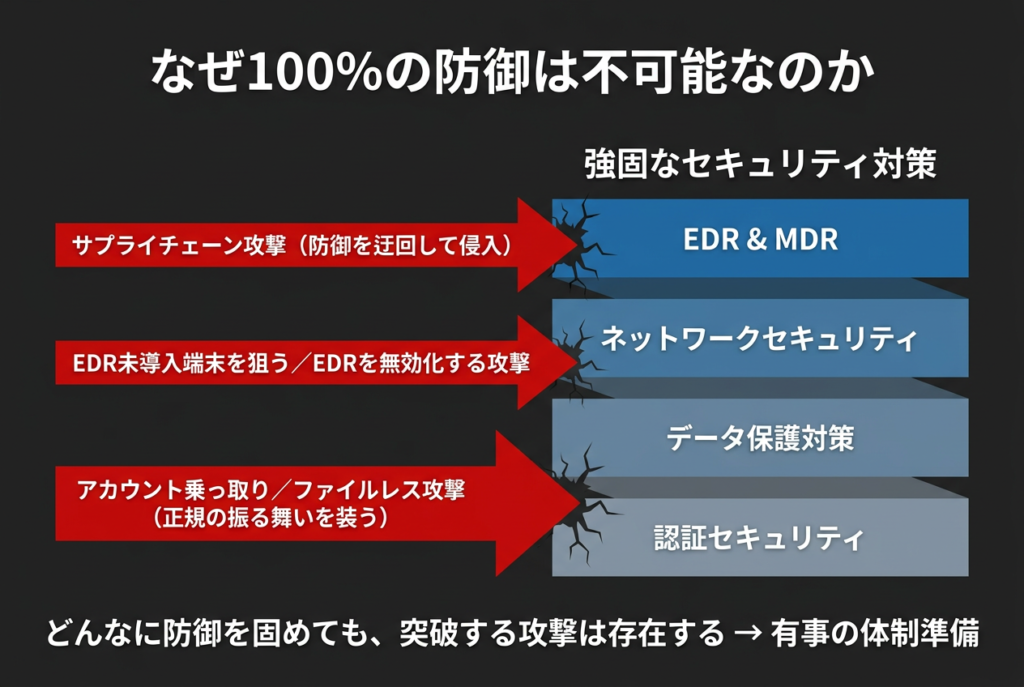

「侵害される前提」で備える時代

「でも、ちゃんと防御してたら④も⑤も要らんのちゃうの?」

気持ちはわかる。ワイも昔はそう思ってた。でも現実はそうなってない。

2025年にIPAが発表した「情報セキュリティ10大脅威」を見てみ。組織向けの1位はランサムウェア攻撃、2位はサプライチェーンや委託先を狙った攻撃や。

どれだけセキュリティを固めても、取引先経由で侵入されたり、EDRを回避する手法を使われたりする。もう**「100%の防御は無理」というのが業界の共通認識**や。

だから考え方が変わってきてる。「侵害されないようにする」だけじゃなく「侵害されたときにいかに素早く対応するか」。 ここが問われる時代になった。

サイバー攻撃の被害も変わってきてる。昔は「情報が漏れました、すいません」で済んでた話が、今は「システムが止まって事業が継続できない」レベルの話になる。ランサムウェアで業務が止まって、復旧に数千万円かかるケースもざらにある。

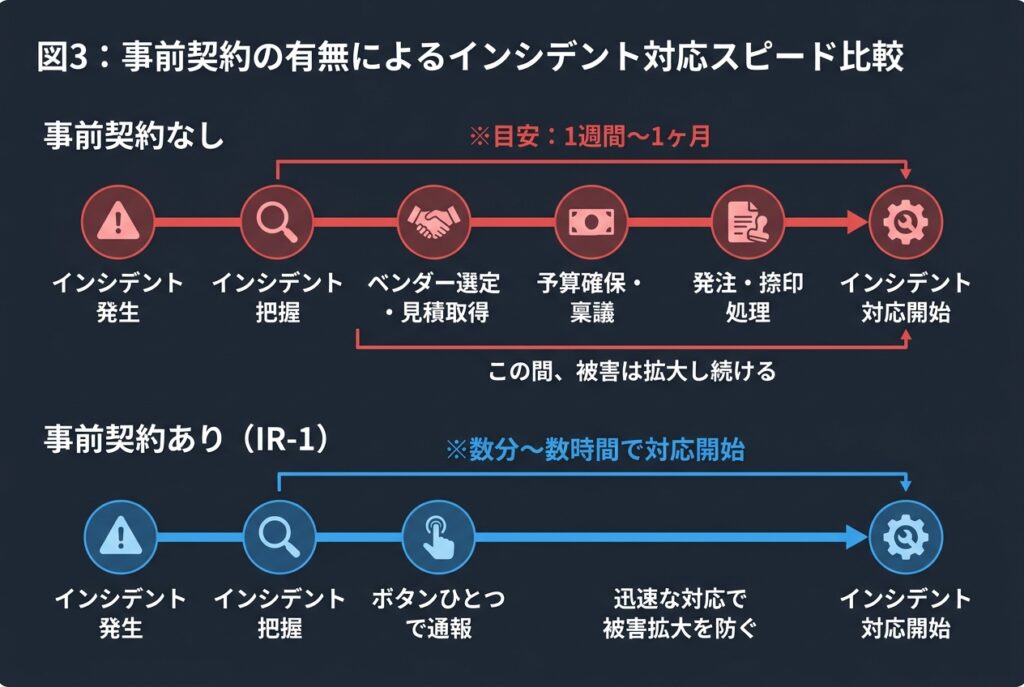

そして恐ろしいのが、対応の遅れがそのままコストに直結すること。事前にインシデント対応の契約を結んでいなかった場合、攻撃を受けてから「ベンダー選定→見積取得→予算確保→稟議→契約」と進めるだけで1週間から1ヶ月。その間にも被害は拡大し続ける。

火事に例えるとわかりやすい。消防署との契約がなかったら、火が出てから消防署を探して見積もりを取って稟議を通してる間に、建物は全焼や。サイバーの世界では、これが実際に起きてる。

Blackpandaという会社

さて、ここまでがセキュリティの全体構造の話や。ここからはBlackpandaそのものに踏み込んでいく。

Blackpandaは、いま話した④の対応と⑤の復旧、つまり「やられた後」を専門にしてるサイバーセキュリティ企業や。自らを「サイバー消防隊」と名乗ってる。

| 項目 | 内容 |

|---|---|

| 正式名称 | BLACKPANDA JAPAN株式会社 |

| グループ本社 | シンガポール |

| 拠点 | 日本、香港、フィリピン |

| 日本法人設立 | 2022年9月(東京都千代田区大手町) |

| グループ設立 | 2015年10月 |

| 従業員数 | 約50名(グローバル) |

| 顧客数 | 1,500社以上 |

| 主な認定・受賞 | Lloyd’s of London認定カバーホルダー / ISO 27001 / SOC 2 Type II / Frost & Sullivan「Company of the Year」2年連続受賞 |

| 日本でのパートナー | SB C&S、ソフトバンク、MS&ADインターリスク総研 |

創業者のバックグラウンド

創設者のGene Yu(ジーン・ユー)は、元アメリカ陸軍特殊部隊(グリーンベレー)の大尉。ウェストポイント(陸軍士官学校)でコンピュータサイエンスを専攻し、対テロ作戦の最前線で活動してきた人物。

軍を退いた後、最初は物理セキュリティ(誘拐対応やテロ対策のマネジメント)の事業を立ち上げ、2019年頃からサイバーセキュリティ領域に本格進出した。「物理の有事対応で培ったDNAをサイバーに持ち込んだ」という成り立ちが、Blackpandaの性格をよく表してる。

つまり、セキュリティ製品を「売る」会社じゃなくて、有事に「出動する」会社なんや。

日本のカントリーマネージャーは平岡正樹氏

日本法人のカントリーマネージャーは平岡正樹さん。サイバー領域での投資や事業立ち上げの経験があり、ソフトバンク、Cybereason、XM Cyberといった企業を経て、Blackpandaの日本展開を担ってる。

Blackpandaのソリューション ― 3つの柱

Blackpandaのソリューションは、Readiness(準備)、Response(対応)、Recovery(復旧)の3本柱で整理できる。

さっきのフレームワークでいう④と⑤の中を、さらに細かく分けたものやと思ってくれたらいい。

Readiness(準備)― 攻撃される前に弱点を見つける

Attack Surface Readiness(ASR)という独自のスキャンツールで、インターネット上に公開されている自社のサーバーやVPN機器の脆弱性を継続的にチェックする。ダークウェブに漏洩した従業員のアカウント情報も検出できる。

これは「守り」の製品ではなく、「有事対応のための事前偵察」に近い。消防隊が管轄エリアの建物構造を事前に把握しておくのと同じ発想や。

Response(対応)― IR-1が旗艦プロダクト

Blackpandaの看板商品がIR-1。年間サブスクリプション型のインシデント対応サービスや。

仕組みはシンプル。事前にIR-1を契約しておけば、サイバー攻撃を受けた瞬間にポータル画面のボタンひとつでBlackpandaに通報できる。専門のフォレンジクスチームが出動して、止血(封じ込め)→ 原因調査 → 被害範囲の特定 → 復旧方法と再発防止策の提示、までやってくれる。

IR-1の特徴を3つにまとめるとこうや。

速さ ― 事前契約があるから、インシデント発生時に見積や稟議は不要。すぐに専門家が動く。

質 ― チームはLevel3と呼ばれる高度な専門人材で構成。アジア各国にローカルチームが常駐していて、日本語・英語・中国語・タガログ語に対応できる。特定のベンダーのツールに縛られず、状況に応じて柔軟に調査できるのも強み。

価格 ― ここが独特で、多くの企業からサブスクリプション費用を集めることで「保険的なコスト分散」を実現してる。従来のインシデント対応は飛び込みで依頼すると非常に高額になるけど、IR-1は事前契約型なのでコストが大幅に抑えられている。

IR-1以外にも、大企業向けにカスタマイズされたIR-X(IR-1+コンサルティングメニュー)や、コンサルティング単体のIRRというサービスもある。EDR脅威ハンティング、ダークウェブ漏洩情報調査、ファイアウォール設定チェック、AWS/Azure設定チェックなど、メニューは多岐にわたる。

Recovery(復旧)― サイバー保険との連携

BlackpandaグループにはBlackpanda Underwritingという保険引受部門がある。Lloyd’s of London(ロイズ)の認定カバーホルダーとして、アジアで初めてサイバー特化の保険引受を行ってる会社や。

これが何を意味するかというと、インシデント対応と保険を一体で提供できるということ。普通は「インシデント対応はA社」「保険はB社」とバラバラになるところを、Blackpandaは両方を自社グループで完結させる。対応→証拠収集→保険請求の流れがスムーズになるわけや。

日本市場でも、サイバー保険との連携を新たに展開中。インシデントの技術対応だけでなく、損害賠償や法律相談費用といった経済的なダメージの復旧までカバーするソリューションに進化しつつある。

セキュリティ業界のキャリアとしてのBlackpanda

ここまで読んで「セキュリティって技術者だけの世界ちゃうの?」と思ったチャレンジャーもおるかもしれん。

答えはノーや。

Blackpandaのビジネスモデルを見ればわかるけど、IR-1はSaaS型のサブスクリプション商材。しかもSB C&Sやソフトバンクといった大手ディストリビューターとのパートナーシップを軸に拡販してる。つまり、チャネル営業やパートナーセールスの経験がある人にとっては、馴染みのあるビジネス構造なんや。

加えて、日本法人はまだ立ち上げフェーズを脱してパートナー拡大期に入ったところ。組織規模が小さいからこそ、一人ひとりの裁量が大きく、事業を作っていく経験ができるフェーズでもある。

経産省が進めるサプライチェーンセキュリティ対策評価制度も追い風になるやろう。企業のセキュリティ体制が「格付け」される時代がくると、インシデント対応の体制整備は「あったらいいな」から「なきゃダメ」に変わる。

今後、Blackpandaの具体的な募集ポジションについても別記事で紹介する予定や。気になるチャレンジャーは楽しみにしておいてな。

<!– 【特選求人リンク】Blackpanda パートナー営業の求人記事が公開されたらここにリンクを挿入 –>

まとめ:セキュリティは「守り」だけちゃう

今日のお勉強会をまとめるで。

セキュリティには「識別→防御→検知→対応→復旧」の5つのフェーズがある。みんなが知ってるのは防御と検知の話やけど、攻撃が高度化する中で**「やられた後にどう動くか」がますます重要になってきてる。**

Blackpandaはその「対応」と「復旧」に特化した、サイバー版の消防隊。事前契約型サブスクで専門的なインシデント対応を手の届く価格にして、保険まで一体化した。日本ではSB C&S、ソフトバンク、MS&ADグループとの連携で本格拡大中や。

「Blackpanda」っていうかわいい名前に騙されたらあかんで。中身は元特殊部隊出身者たちが作った、ガチの有事対応部隊や。

セキュリティ業界に興味が出てきた人、Blackpandaのことをもっと知りたい人は、気軽に学長トミオに相談してな。